SEL-3620

Gateway de segurança Ethernet

Um dispositivo roteador, firewall e ponto de extremidade de rede privada virtual (VPN: “Virtual Private Network”), o Gateway de Segurança Ethernet SEL-3620 e o Gateway de Segurança SEL-3622 podem executar serviços de proxy para acesso seguro do usuário aos dispositivos eletrônicos inteligentes (IEDs) baseados em Ethernet e serial. O SEL-3620 ajuda a criar uma trilha de auditoria de usuário por meio de autenticação e autorização fortes, centralizadas e baseadas no usuário para IEDs modernos e antigos. O SEL-3620 protege as comunicações do sistema de controle com um firewall de negação por padrão, protocolos criptográficos robustos e logs para compreensão do sistema. O SEL-3620 também gerencia senhas protegidas IED, garantindo que as senhas sejam alteradas regularmente e estejam em conformidade com as regras de complexidade. O SEL-3620 suporta segurança aprimorada, permitindo proteger ativos cibernéticos críticos com fortes tecnologias de autenticação multifator, como RSA SecurID usando o Serviço de Autenticação Remota Discada (RADIUS).

O SEL-3620 resiste a ataques de malware conhecidos e desconhecidos com a tecnologia antivírus integrada exe-GUARD. A poderosa resistência do rootkit, os controles incorporados de acesso obrigatório do Linux e a lista de permissões do processo ajudam a mitigar ataques contra o próprio gateway e a eliminar o gerenciamento de patch dispendioso e as atualizações de assinatura do antivírus. O SEL-3620 suporta os esforços de conformidade NERC CIP sem necessidade de Exceções de Viabilidade Técnicas (TFEs).

O SEL-3620 suporta os softwares de Cliente de Conexão Virtual SEL-5827 e o de Serviço de Porta Virtual SEL-5828. Esses aplicativos são fornecidos gratuitamente pela SEL para disponibilizar portas remotas SEL-3620 para o softwares existente e aplicativos de terminal em seu PC, incluindo aqueles que usem Modbus TCP/UTR.

O SEL-3620 foi projetado e construído em cooperação com o Departamento de Energia Nacional dos EUA SCADA Test Bed e as seguintes empresas:

- Schweitzer Engineering Laboratories, Inc.

- EnerNex Corporation

- Tennessee Valley Authority

- Sandia National Laboratories

A partir de

USD 3.990Acesso centralizado a relés e dispositivos eletrônicos inteligentes (IEDs) — forneça um ponto de entrada central para os ativos cibernéticos críticos com controles de acesso baseado no usuário e registros detalhados de atividades. Faça login no SEL-3620, e não em IEDs individuais. Gerencie centralmente as contas de usuários e grupos de associados usando sistemas acessíveis do protocolo LDAP (“Lightweight Directory Access Protocol”), tal como Microsoft® Active Directory. A funcionalidade RADIUS permite o uso de sistemas de autenticação multifator, como tokens RSA.

Gerenciamento das senhas dos IEDs — imponha o uso de senhas (“passwords”) fortes nos IEDs e troque as senhas automaticamente com base num cronograma configurável. Satisfaça os requisitos regulatórios de senhas e impeça o uso de senhas fracas ou padrão. Gerencie as senhas nos IEDs que utilizam interfaces de linha de comando e nos dispositivos que utilizam o protocolo Modbus, tais como os relés GE série UR. Ao mesmo tempo, simplifique o acesso ao dispositivo com o recurso de checkout do dispositivo (“device checkout”) e senhas persistentes comuns.

Firewall da subestação e ponto de extremidade com IPsec VPN — proteja a rede de sua subestação contra tráfego malicioso com um poderoso firewall “deny-by-default” (negação por padrão). Gerencie o status e a configuração com uma interface intuitiva orientada por menu. Conecte com segurança as redes críticas ao centro de controle usando Redes Virtuais Privadas (VPNs: “Virtual Private Networks”) com Segurança do Protocolo Internet (IPsec: “Internet Protocol Security”). Utilize certificados X.509 com protocolo OCSP (“Online Certificate Status Protocol”) para confiança no gerenciamento centralizado.

Sincronização precisa de tempo — sincronize as informações de tempo mesmo que um sinal de satélite GPS esteja temporariamente indisponível. Sincronize com processadores de comunicação, computadores e dispositivos de segurança locais usando IRIG-B para sincronização de tempo com precisão de sincrofasores e protocolo NTP (“Network Time Protocol”) sobre Ethernet para sincronização de tempo granular de registros e eventos.

Suporte ao cliente de software virtual — transforme as comunicações Ethernet legadas ou seriais inseguras nos computadores Windows em canais criptograficamente seguros usando o Software SEL-5827 ou o Software SEL-5828. Esses aplicativos são fornecidos gratuitamente pela SEL para tornar as portas remotas do Gateway de Segurança disponíveis para aplicações de terminais e softwares existentes no seu PC, incluindo aquelas que utilizam Modbus TCP/RTU. A segurança dos dados é feita usando Secure Shell (SSH) com grupos de portas remotas, portas mestre e portas seriais.

Capacidade de auditoria robusta suporta os requisitos da NERC CIP — registre e grave a data e hora de acesso do usuário e todos os comandos introduzidos em IEDs críticos. Integre os relatórios de evento nos sistemas de gerenciamento de registros existentes usando o Syslog. Proteja os IEDs com senhas fortes e bloqueie contas compartilhadas ou padrão. Controles de acesso granulares limitam o acesso dos usuários às funções que lhes foram designadas em IEDs específicos. Gere relatórios específicos de atividades de usuários, contas de usuários no dispositivo, serviços e portas de rede, atualizações de senhas dos IED e atualizações de senhas.

Algoritmos de antivírus incorporados — resista aos ataques de softwares maliciosos (“malwares”) conhecidos e desconhecidos efetuados contra os Gateways de Segurança SEL com o antivírus incorporado exe-GUARD. Poderosa tecnologia de resistência a rootkits, controles de acesso obrigatórios Linux incorporados, e listas brancas do processo ajudam a atenuar ataques contra os gateways sem ajustes adicionais ou requisitos de gerenciamento de patches.

Características

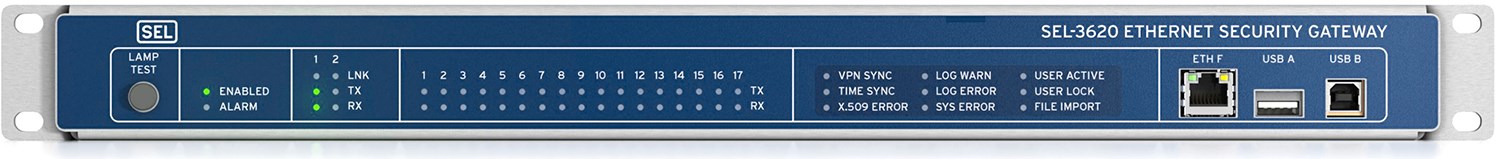

-

- 1

Botão para teste de lâmpada

- 2

LEDs de status do link Ethernet

- 3

LEDs RX / TX serial

- 4

LEDs de indicação do estado do sistema

- 5

Porta Ethernet frontal

12345

-

-

- 1

Portas Ethernet traseira

- 2

Portas BNC entrada/saída IRIG-B

- 3

16 DB-9 EIA-232 / -422 / -485 portas seriais selecionáveis por software com IRIG-B e alimentação de 5 V no Pino 1

- 4

Porta COM 17 isolada

- 5

Contato de entrada

12345

-

Detalhes

Acesso de proxy seguro a relés e IEDs

Utilize o SEL-3620 para fornecer um ponto central de entrada para ativos cibernéticos críticos, incluindo aqueles da SEL e outros, com controle de acesso baseado no usuário e registros de atividades detalhados.

Gerenciamento das Senhas dos IEDsImponha o uso de senhas (“passwords”) fortes nos IEDs e troque as senhas automaticamente com base num cronograma configurável. Satisfaça os requisitos regulatórios de senhas e impeça o uso de senhas fracas ou padrão.

Firewall da subestação

Proteja a rede de sua subestação contra tráfego malicioso com um poderoso firewall “deny-by-default” (negação por padrão). Gerencie o status e a configuração com uma interface intuitiva orientada por menu. Use redes locais virtuais (VLANs) para segregar o tráfego e melhorar a organização e o desempenho da rede.

Roteamento e NAT

Efetue comunicações entre redes Ethernet separadas com rotas estáticas. O dispositivo suporta Network Address Translation (NAT) para uma ampla variedade de aplicativos de rede dinâmicos. O encaminhamento de portas permite o uso de um espaço de endereço remoto semelhante sem redesenhar as sub-redes IP, e o NAT de saída suporta o acesso à Internet para os aplicativos que o exigem.

IPsec VPN

integre com sistemas de TI e controle existentes em túneis VPN protegidos usando IPsec. Utilize certificados X.509 com OCSP para gerenciar de forma centralizada a confiabilidade VPN.

Tecnologia de antivírus com lista branca Exe-GUARD

Proteja-se contra malware conhecido e desconhecido com o antivírus com lista de permissões incorporada. Reduza os ciclos de patches e resista a ataques de dia zero sem ajustes adicionais.

Conversão de protocolo baseada em bits analógicos

transforme o Conitel e outros protocolos baseados em bits para Ethernet e reduza a dependência de circuitos analógicos caros.

Relatórios de atividade do usuário

Registre e marque com tempo, eventos de acesso de usuário e cada comando. Integre os relatórios de evento nos sistemas de gerenciamento de registros existentes usando o Syslog.

Login único

Faça login no SEL-3620, não em IEDs individuais. Os usuários têm uma única conta e senha para se lembrar – a própria. Gerencie contas de usuário e associações de grupo de forma centralizada usando sistemas acessíveis por LDAP, como o Microsoft Active Directory, ou use o RADIUS. O RADIUS permite que você aumente a segurança com autenticação multifator, como o RSA SecurID.

Suporte aos requisitos do NERC CIP

Implemente controles de acesso fortes baseados no usuário ao ESP, enquanto proteje IEDs com senhas fortes e bloqueie contas compartilhadas ou padrão. Controles de acesso granulares limitam o acesso dos usuários às funções que lhes foram designadas em IEDs específicos.

Segurança e interoperabilidade aprovadas pelo setor

- A sincronização de tempo IRIG-B recebe e distribui o sinal IRIG-B para manter a sincronização de tempo.

- Certificados X.509 garantem uma autenticação forte para solicitações de conexão de entrada.

- A revogação de certificados OCSP opera com servidores de certificados padrão para revogar certificados de forma centralizada e evitar conexões indesejadas.

- A interface web HTTPS permite a configuração e o gerenciamento convenientes e seguros e elimina a necessidade de software extra para PC.

- O Syslog registra eventos para consistência e compatibilidade e habilita um acervo centralizado.

- IPsec (RFC 4301, 4302, 4303) cria uma VPN segura.

- A interoperabilidade Lemnos facilita a comunicação entre roteadores Cisco e dispositivos compatíveis com Lemnos.

Suporte ao cliente de software virtual

Transforme as comunicações Ethernet legadas ou seriais inseguras nos computadores Windows® em canais criptograficamente seguros usando o Software SEL-5827 ou o Software SEL-5828. Esses aplicativos são fornecidos gratuitamente pela SEL para disponibilizar portas remotas SEL-3620 para aplicativos de software e terminais existentes em seu PC, incluindo aqueles que usem Modbus TCP/UTR. Os dados são protegidos usando SSH com grupos de portas SEL-3620, portas mestras e portas seriais.

Versão mínima do software

Video Playlists

How to set the SEL-3620 & SEL-3622 Security Gateways

- How to set the SEL-3620 and SEL-3622 Security Gateways: Series Introduction

- How to set the SEL-3620 and SEL-3622 Security Gateways: Part 1—Initial Configuration

- How to set the SEL-3620 and SEL-3622 Security Gateways: Part 2—Group Privileges

- How to set the SEL-3620 and SEL-3622 Security Gateways: Part 3—Command Line Tools

- How to set the SEL-3620 and SEL-3622 Security Gateways: Part 4—QuickSet Proxy

- How to set the SEL-3620 and SEL-3622 Security Gateways: Part 5—Virtual Port Access

- How to set the SEL-3620 and SEL-3622 Security Gateways: Part 6—Proxy Logs and Reports

- Establishing MACsec Automatic Commissioning Mode

- Establishing MACsec Manual Commissioning Mode

How to Set the SEL Secure Communications System

- How to Set the SEL Secure Communications System, Part 1: Overview

- How to Set the SEL Secure Communications System, Part 2: Using acSELerator QuickSet

- How to Set the SEL Secure Communications System, Part 3: Configuring acSELerator Team Software

- How to Set the SEL Secure Communications System, Part 4: Configuring the SEL-3620

- How to Set the SEL Secure Communications System, Part 5: Configuring the SEL RTAC

- How to Set the SEL Secure Communications System, Part 6: Putting It All Together

Versões mais recentes do firmware

Não há versões de firmware disponíveis para este produto.

| Produto | Revisão | ID do firmware | Data de disponibilidade | Número de série |

|---|---|---|---|---|

| SEL-3620 | R215-V0 | SEL-3620-R215-V0-Z018006-D20241001 | 03/10/24 | ~1242770001 |

Os IDs para versões mais antigas do firmware estão normalmente no Apêndice A do manual de instruções.